相关文章

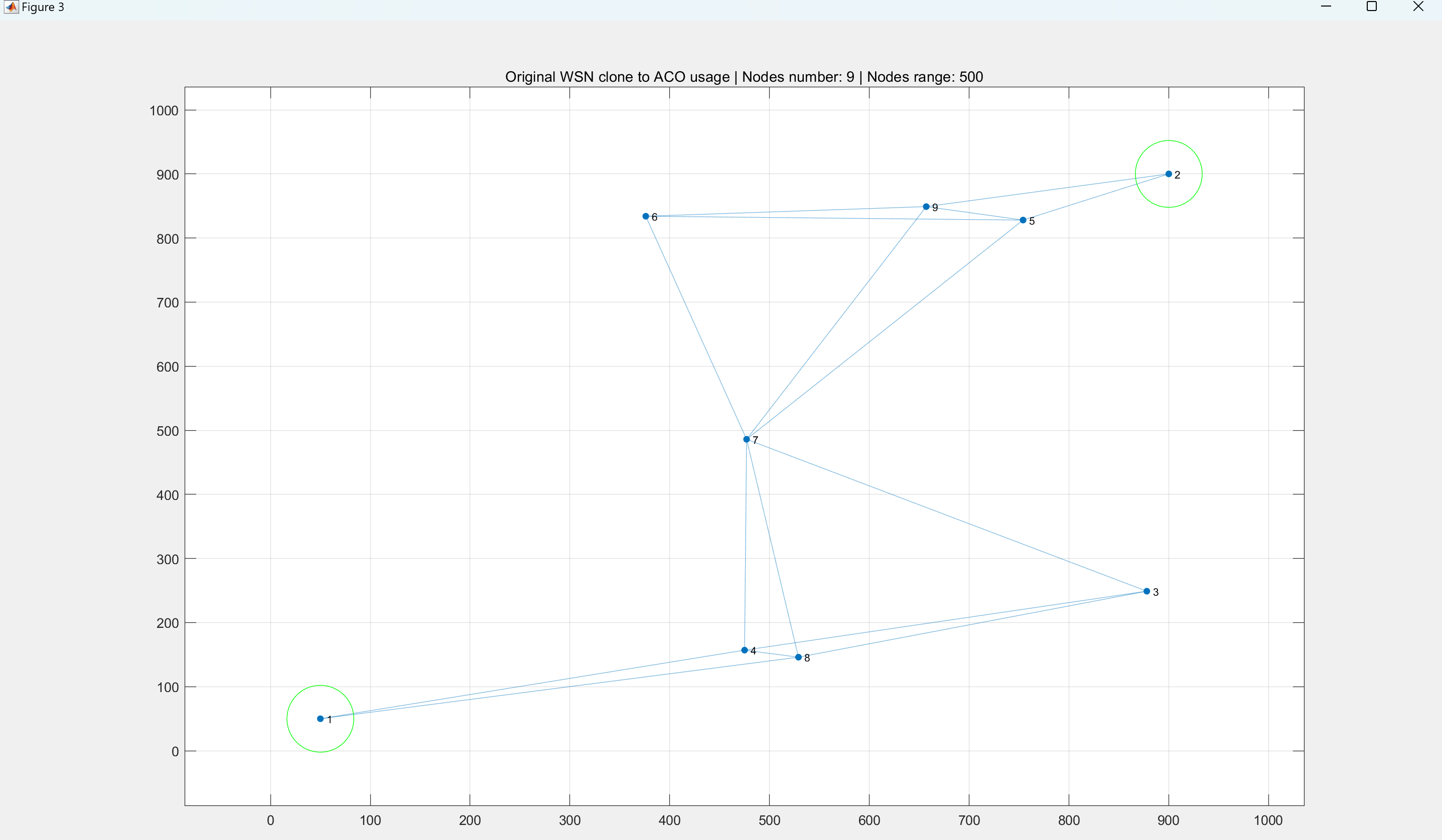

【WSN】基于蚁群算法的WSN路由协议(最短路径)消耗节点能量研究(Matlab代码实现)

💥💥💞💞欢迎来到本博客❤️❤️💥💥 🏆博主优势:🌞🌞🌞博客内容尽量做到思维缜密,逻辑清晰,为了方便读者。 ⛳️座右铭&a…

编程日记

2025/1/23 6:03:21

本次CTF·泰山杯网络安全的基础知识部分(二)

简记23年九月参加的泰山杯网络安全的部分基础知识的题目,随时补充

15(多选)网络安全管理工作必须坚持“谁主管、谁负责,谁运营、谁负责,谁使用、谁负责”的原则,和“属地管理”的原则

谁主管、谁负责&…

编程日记

2025/1/23 6:14:29

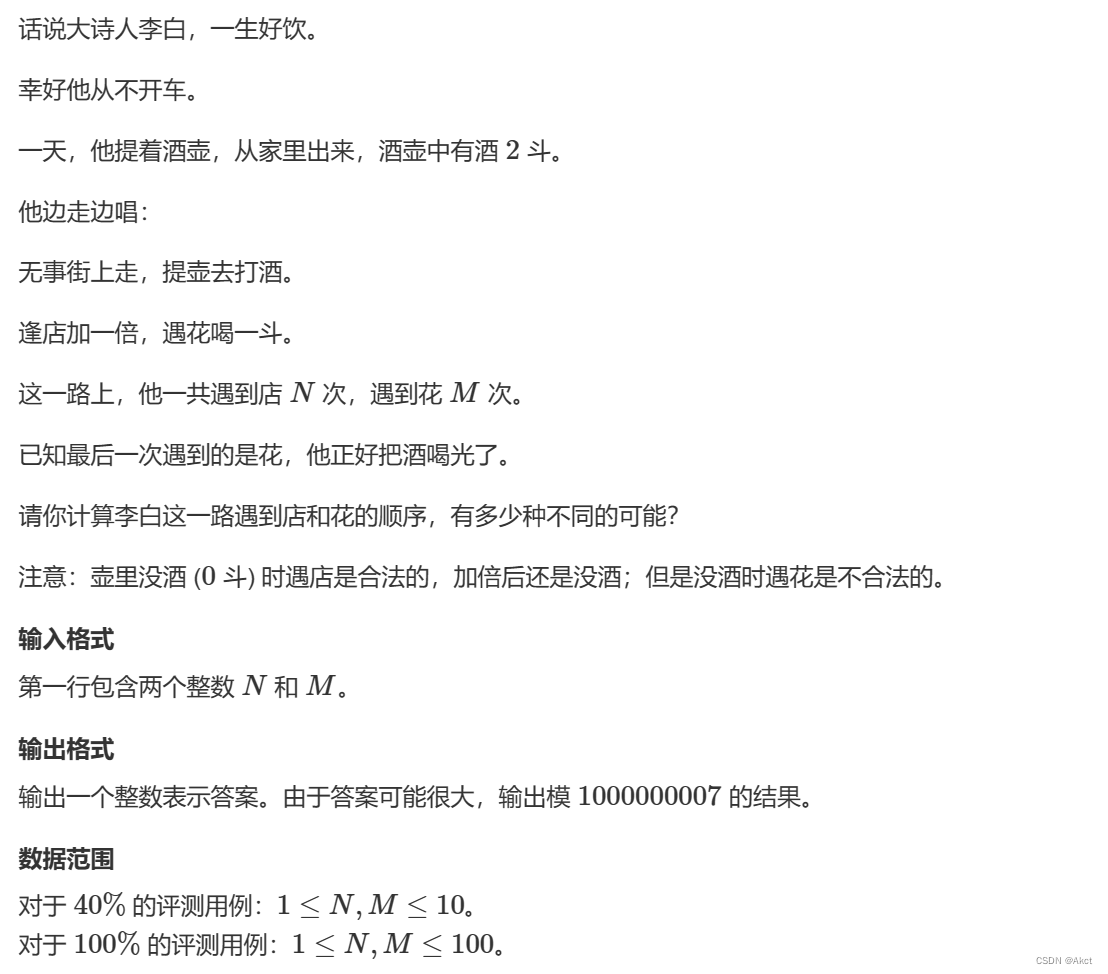

蓝桥杯每日一题2023.9.27

4408. 李白打酒加强版 - AcWing题库

题目描述 题目分析

对于这题我们发现有三个变量,店,花,酒的数量,对于这种范围我们使用DP来进行分析。

dp[i][j][k]我们表示有i个店,j朵花,k单位酒的集合,…

编程日记

2025/1/23 6:01:29

AUTOSAR通信篇 - CAN网络通信(六:CanNm)

文章目录 功能介绍协调算法工作模式网络模式Repeat Message State(重复消息状态)Normal Operation State(正常运行/工作状态)Ready Sleep State(就绪睡眠状态) Prepare Bus Sleep Mode(预休眠模…

编程日记

2025/1/22 21:16:12

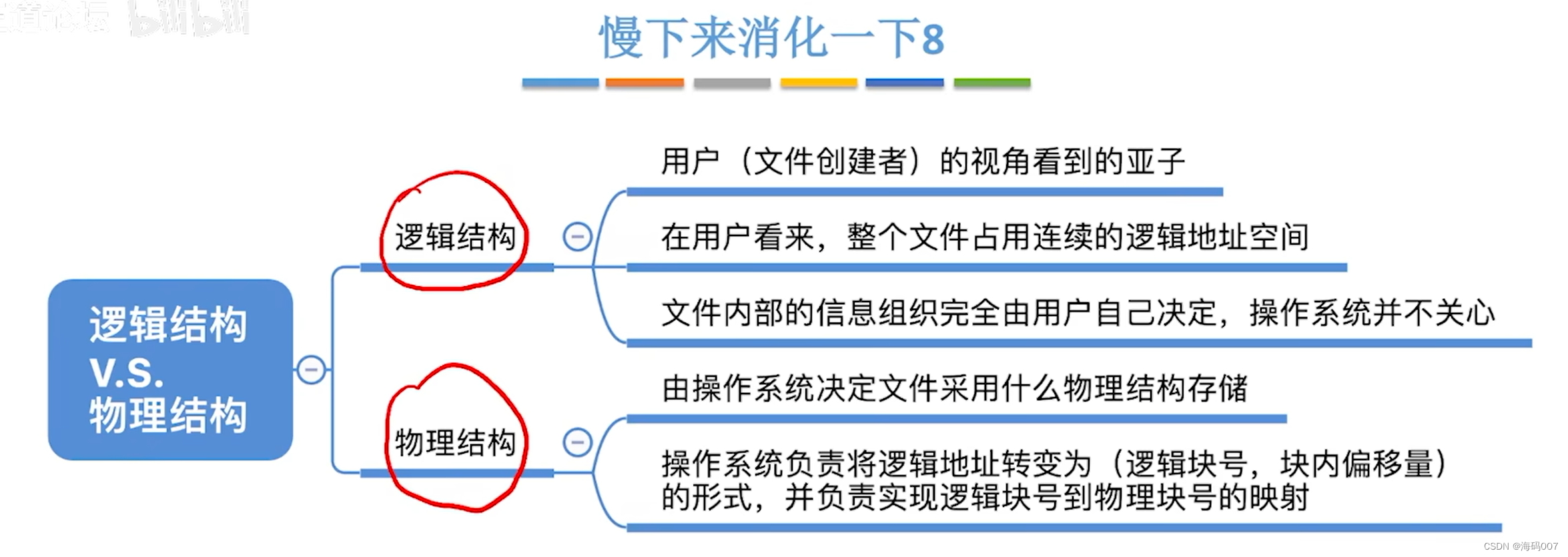

计算机操作系统 (王道考研)笔记(三)文件

目录 1 文件1.1 内存映射文件1.1.1 定义1.1.2 传统文件访问方式1.1.3 内存映射文件访问方式 1.2 文件管理1.3 文件的逻辑结构1.4 文件目录1.5 文件物理结构(文件分配方式)1.6文件的逻辑结构和物理结构 2 I/O3 缓冲区,磁盘 1 文件

1.1 内存映…

编程日记

2025/1/22 23:57:16

【Maven】SpringBoot多模块项目利用reversion占位符,进行版本管理.打包时版本号不能识别问题

问题原因: 多模块项目使用reversion点位符进行版管理,打包时生成的pom文件未将 {reversion}占位符替换为真实版本号。 而当子模块被依赖时,引入的pom文件中版本号是:{reversion}。而根据这个版本号去找相应父模块时肯定是找不到的…

编程日记

2025/1/15 7:05:09