相关文章

云安全之访问控制的常见攻击及防御

访问控制攻击概述

访问控制漏洞即应用程序允许攻击者执行或者访问某种攻击者不具备相应权限的功能或资源。

常见的访问控制可以分为垂直访问控制、水平访问控制及多阶段访问控制 (上下文相关访问控制),与其相应的访问控制漏洞为也垂直越权漏洞(普通用户可以访问或…

编程日记

2025/1/21 2:42:22

NLP 04(GRU)

一、GRU

GRU (Gated Recurrent Unit)也称门控循环单元结构,它也是传统RNN的变体,同LSTM一样能够有效捕捉长序列之间的语义关联, 缓解梯度消失或爆炸现象,同时它的结构和计算要比LSTM更简单,它的核心结构可以分为两个部分去解析: 更新门、重置门 GRU的内…

编程日记

2025/1/23 19:39:18

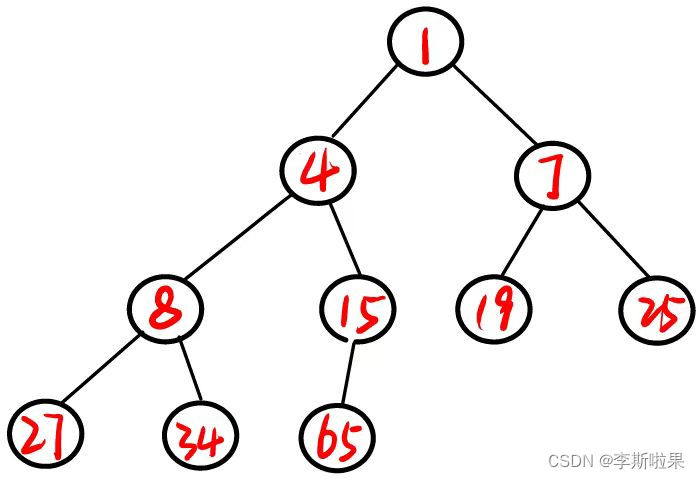

【数据结构】堆排序和top-k问题

目录

1.堆排序

2.top-k问题 1.堆排序 我们已经介绍了向上调整算法和向下调整算法建堆,可以建一个小堆或大堆,对于这种方式建立的大堆或小堆,我们只能选出最大的和最小的数,对于次大或次小的数,只能重新建堆&#x…

编程日记

2025/1/22 8:00:44

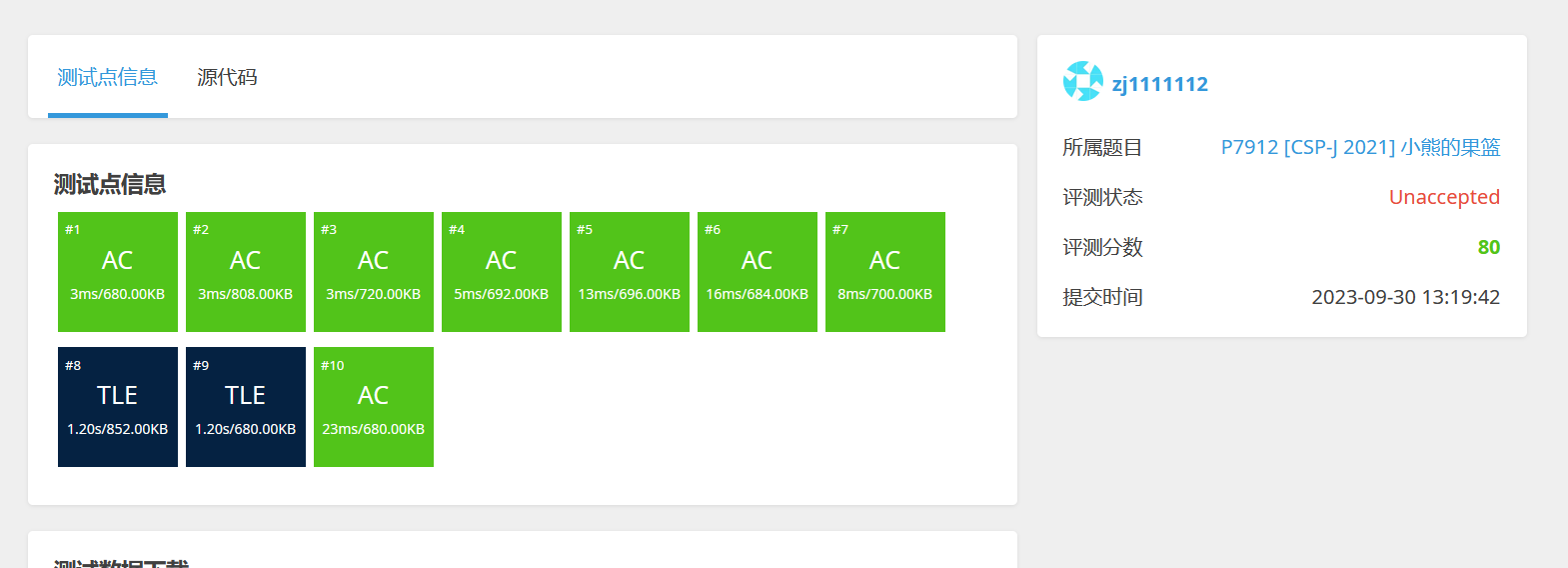

CSP-J第二轮试题-2021年-4题

文章目录 参考:总结 [CSP-J 2021] 小熊的果篮题目描述输入格式输出格式样例 #1样例输入 #1样例输出 #1 样例 #2样例输入 #2样例输出 #2 样例 #3样例输入 #3样例输出 #3 提示答案1答案2答案3 现场真题注意事项 参考:

https://www.luogu.com.cn/problem/P…

编程日记

2025/1/23 4:31:06

机器学习笔记 - 基于强化学习的贪吃蛇玩游戏

一、关于深度强化学习 如果不了解深度强化学习的一般流程的可以考虑看一下下面的链接。因为这里的示例因为在PyTorch 之上实现深度强化学习算法。

机器学习笔记 - Deep Q-Learning算法概览深度Q学习是一种强化学习算法,它使用深度神经网络来逼近Q函数,用于确定在给定状态下采…

编程日记

2025/1/22 0:23:49

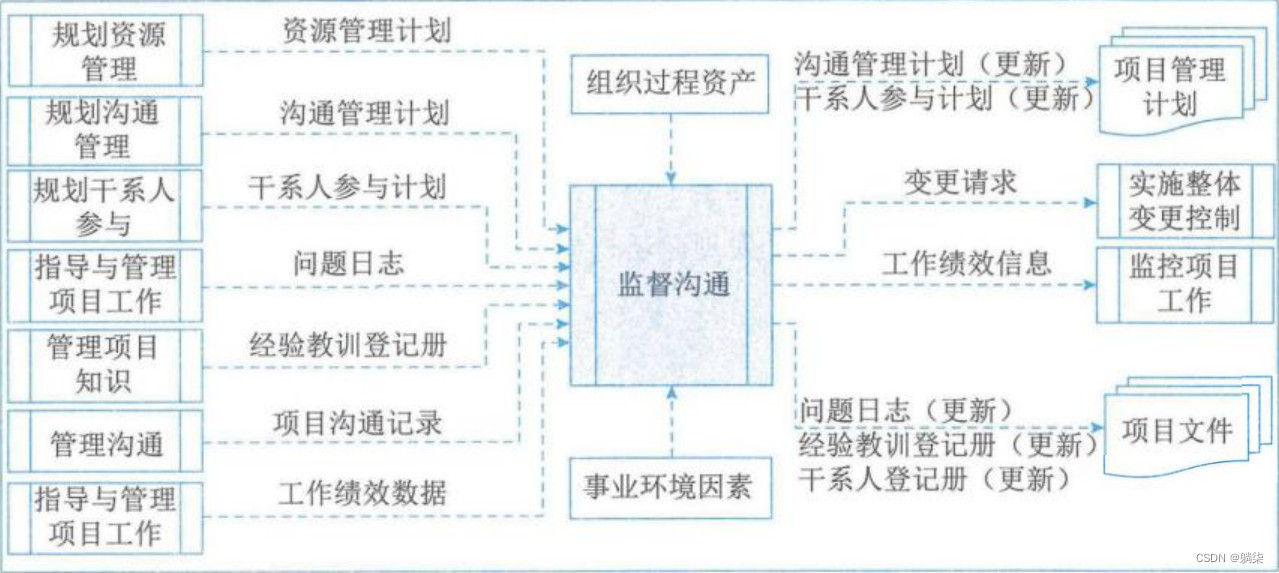

学信息系统项目管理师第4版系列14_沟通管理

1. 与IT项目成功有关的最重要的四个因素

1.1. 主管层的支持

1.2. 用户参与

1.3. 有经验的项目经理

1.4. 清晰的业务目标

1.5. 依赖于项目经理和团队具有良好的沟通能力

2. 沟通的主旨

2.1. 互动双方建立彼此相互了解的关系

2.2. 相互回应

2.3. 期待能经由沟通的行为与…

编程日记

2025/1/22 19:46:25

如何做一个基于 Python 的搜索引擎?

怎么做一个基于 python 的搜索引擎?

1、确定搜索引擎范围和目标用户

在决定做一个基于Python的搜索引擎之前,首先需要确定搜索引擎的范围和目标用户。搜索引擎的范围可以包括新闻、商品、音乐等,不同的领域需要不同的数据来源和处理方式。同…

编程日记

2025/1/21 4:03:21