相关文章

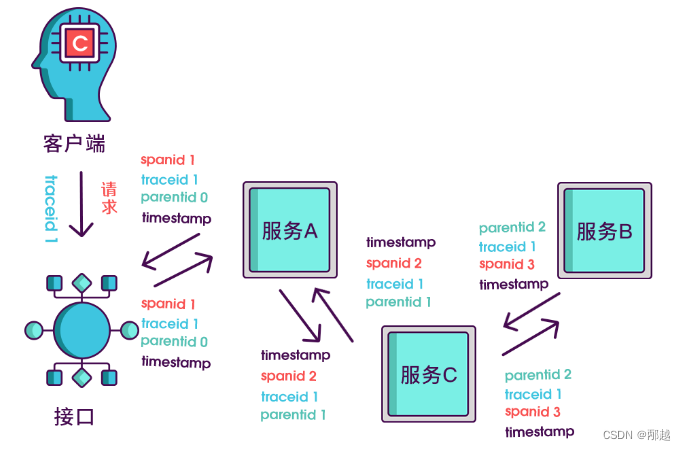

分布式链路追踪如何跨线程

背景

我们希望实现全链路信息,但是代码中一般都会异步的线程处理。 解决思路

我们可以对以前的 Runable 和 Callable 进行增强。

可以使用 ali 已经存在的实现方式。

TransmittableThreadLocal (TTL) 解决异步执行时上下文传递的问题

核心的实现思路如下&#…

编程日记

2025/3/14 20:36:45

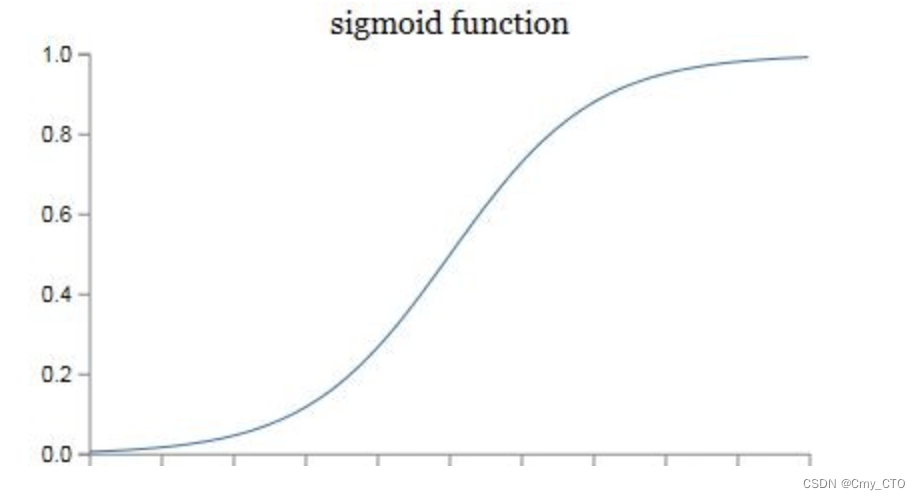

AI_Neural Network_Note (二)

NN Predict

logistic regression

预测的过程其实只是based on 一个简单的逻辑回归logistic regression公式 z dot(w,x) b (x1 * w1 x2 * w2 x3 * w3) b dot(a,b): 向量a和向量b的点积(内积)运算。 点积是两个向量的对应分量相乘,并将…

编程日记

2025/3/14 7:22:12

app查看 证书公钥和md5

获取App的公钥和MD5是一项重要的安全操作,需要谨慎处理。一般情况下,我们无法直接从已安装的App中获取其公钥和MD5信息。如果你是App的开发者,你可以通过以下方式获取:

在你的项目中,找到生成APK的地方(一…

编程日记

2025/3/14 2:14:52

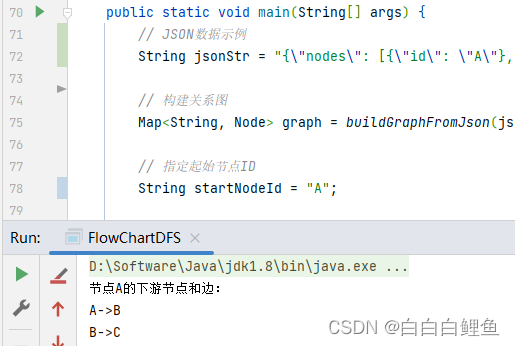

Java数据结构——应用DFS算法计算流程图下游节点(1)

问题描述: 前端在绘制流程图的时候,某些情况需要对某个节点之后的流程图进行折叠,因此需要得到某个节点的ID后,计算出这个ID下游之后的所有节点(找到的节点,边也就找到了)

已知条件:…

编程日记

2025/3/10 8:00:30

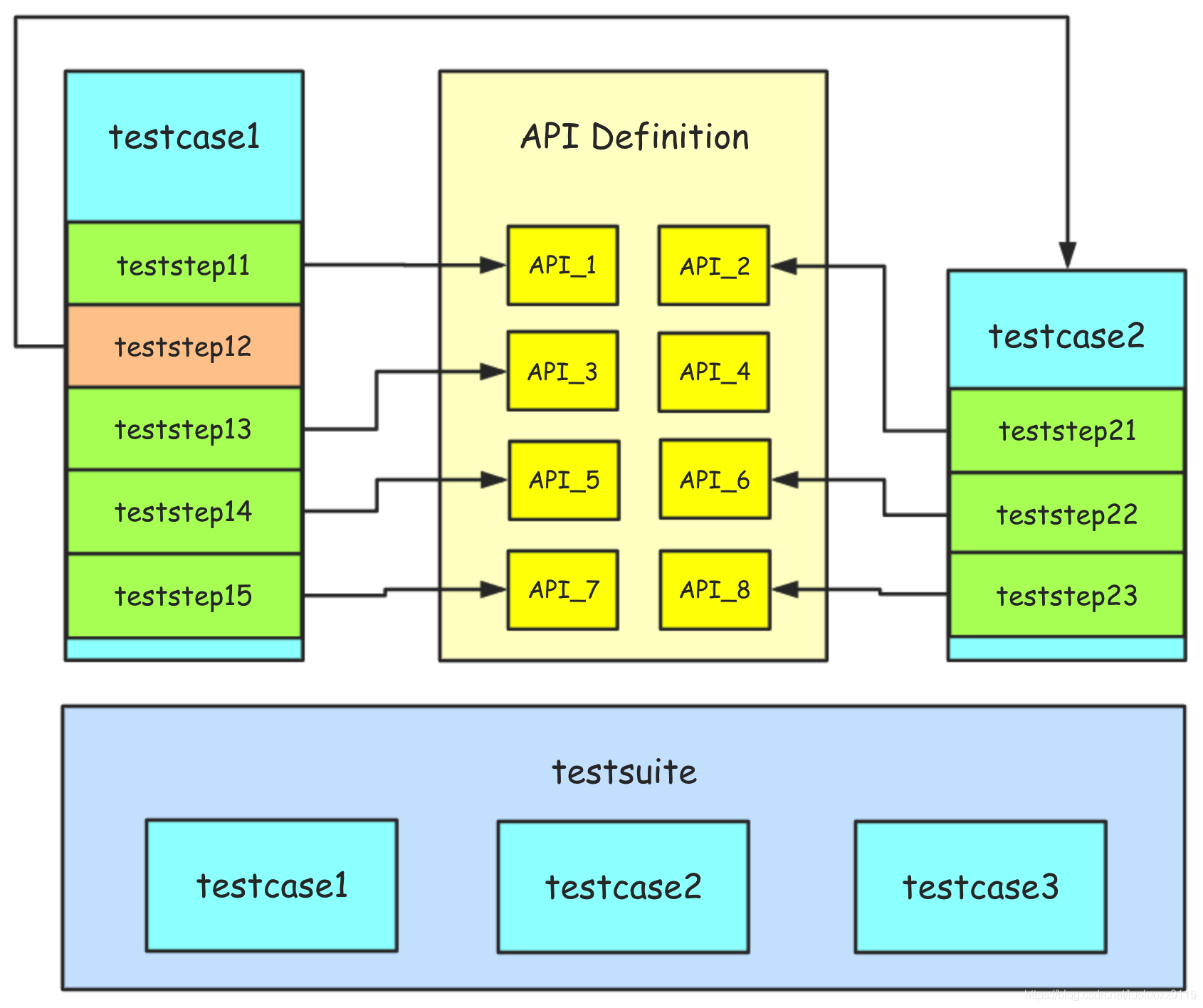

接口自动化测试之HttpRunner测试框架

引言

接口自动化测试的实现方案有很多,没有编程基础的可以使用 PostmanNewman 或 JmeterAnt 来实现,有编程基础的则可以结合自动化测试框架来实现。基于Python的测试框架有:Unittest、HttpRunner、Robot Framework、Pytest等,本文…

编程日记

2025/3/8 16:38:34

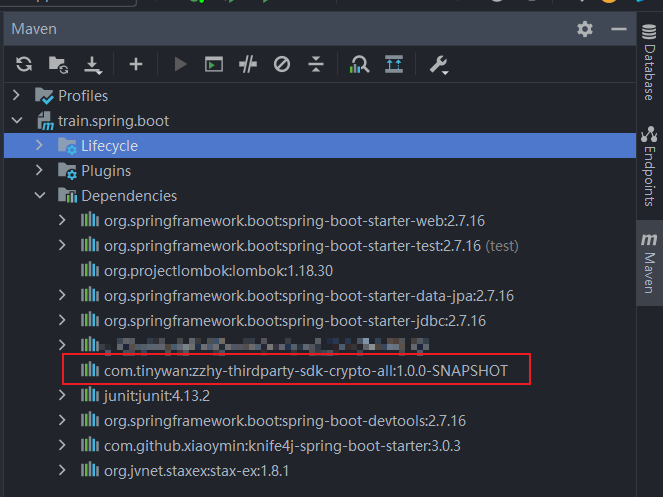

Java系列 | 如何讲自己的JAR包上传至阿里云maven私有仓库【云效制品仓库】

什么是云效 云效是云原生时代一站式 BizDevOps 平台,产研数字化同行者,支持公共云、专有云和混合云多种部署形态,通过云原生新技术和研发新模式,助力创新创业和数字化转型企业快速实现产研数字化,打造“双敏”组织&…

编程日记

2025/3/14 21:34:25

【C#】Winform实现轮播图

复制后,需要修改的代码:

1、图片文件夹路劲:string folderPath "C:\\Users\\Administrator\\Desktop\\images";

2、项目命名空间:namespace BuildAction

全窗口代码:

using System;

using System.Colle…

编程日记

2025/2/28 14:00:14

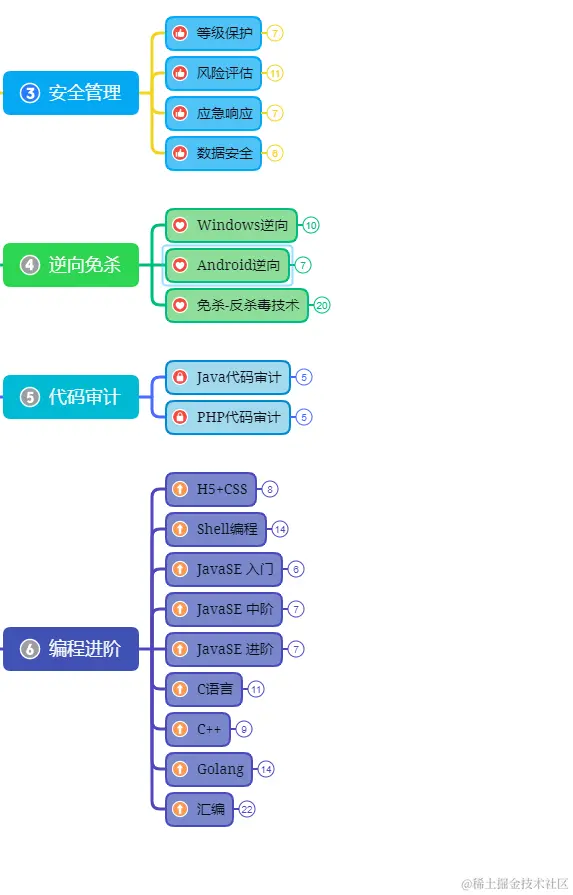

DDoS攻击与CC攻击:网络安全的两大挑战

前言

在今天的数字时代,网络安全问题越来越突出,其中分布式拒绝服务攻击(DDoS攻击)和HTTP洪泛攻击(CC攻击)是两种常见的网络威胁。本文将探讨这两种攻击的概念、原理以及如何有效地应对它们。

如果你对网…

编程日记

2025/3/13 13:17:55