相关文章

单机部署zookeeper集群

一、集群部署

1、环境

系统CentOS 7.6jdkjdk1.8.0_162zookeeperzookeeper-3.6.2

2、zookeeper集群规划

zookeeper节点客户端连接端口交换信息端口选举通信端口218121812661366121822182266236622183218326633663

3、环境准备

创建目录

cd /data/test

mkdir -p 2181/zkda…

编程日记

2025/3/26 20:56:02

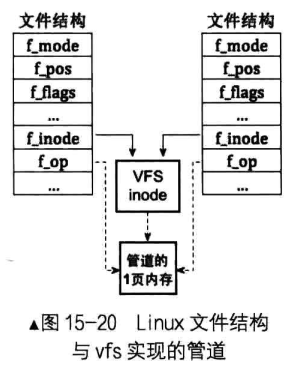

PCL protocol composition logic

PCL 协议组合逻辑

一 主体(principal)和线程(thread)的区分

1.主体:指 **协议的参与者,用X^来表示。**每个主体可以扮演一个或多个角色,如 InitCR和RespCR ;

2.线程:主…

编程日记

2025/4/2 16:44:44

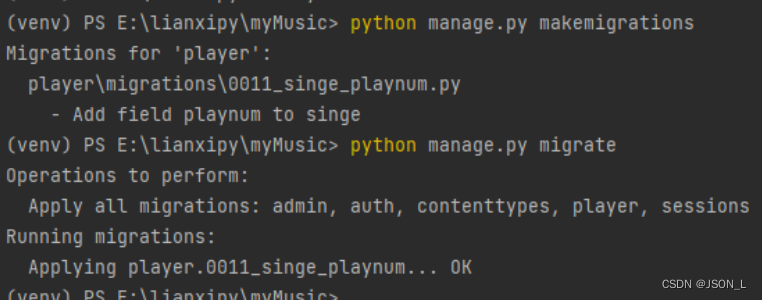

Django实现音乐网站 ⒀

使用Python Django框架制作一个音乐网站, 本篇主要是推荐页-推荐排行榜、推荐歌手功能开发。 目录

推荐页开发

推荐排行榜

单曲表增加播放量

表模型增加播放量字段

执行表操作

模板中显示外键对应值

表模型外键设置

获取外键对应模型值

推荐排行榜视图

推…

编程日记

2025/3/30 3:30:44

Redis的基本知识(偏八股)

前言

本文篇概念,着重介绍Redis的执行效率、功能作用、数据类型、

执行效率

江湖上都流传这Redis的执行效率是挺快的,那为什么说它快呢?有以下几个原因:

基于内存单线程模型高效数据结构非阻塞I/O 基于内存: 内存的读写效率是…

编程日记

2025/4/2 14:22:12

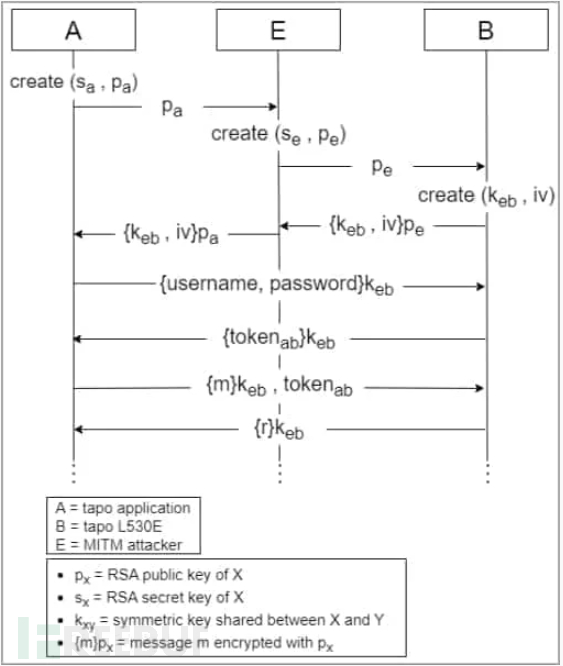

HTTPS 中间人攻击

HTTPS 中间人攻击

中间人攻击过程

通讯过程

客户端——中间人——服务器

过程如下

服务器向客户端发送公钥攻击者截获公钥,保留在自己手上然后攻击者自己生成一个【伪造的】公钥,发给客户端客户端收到【伪造的】公钥后,利用【伪造的】公…

编程日记

2025/4/2 17:31:06

TP-Link 智能灯泡缺陷能让黑客窃取用户 WiFi 密码

来自意大利和英国的研究人员在 TP-Link Tapo L530E 智能灯泡和 TP-Link Tapo 应用程序中发现了4个漏洞,攻击者可以利用这些漏洞窃取目标的 WiFi 密码。 TP-Link Tapo L530E 是包括亚马逊在内的多个市场上最畅销的智能灯泡。TP-link Tapo是一款智能设备管理应用程序…

编程日记

2025/3/31 20:14:55

Java设计模式-抽象工厂模式

简介

设计模式是软件设计中的一种常见方法,通过定义一系列通用的解决方案,来解决常见的软件设计问题。其中,抽象工厂模式是一种非常常见的设计模式,它可以帮助我们创建一组相关的对象,而不需要指定具体的实现方式。

…

编程日记

2025/4/3 3:32:42