相关文章

漏洞挖掘和安全审计的技巧与策略

文章目录 漏洞挖掘:发现隐藏的弱点1. 源代码审计:2. 黑盒测试:3. 静态分析工具: 安全审计:系统的全面评估1. 渗透测试:2. 代码审计:3. 安全策略审查: 代码示例:SQL注入漏…

编程日记

2024/12/19 2:31:56

E - Excellent Views

Problem - E - Codeforces

问题描述:数组H大小都不相同。从i到j是可行的,当且仅当 不存在 k ,使 ∣ i − k ∣ ≤ ∣ i − j ∣ , H k > H j 不存在k,使 \\ |i - k| \leq |i - j|, \quad H_k > H_j 不存在k,使…

编程日记

2024/12/17 15:43:35

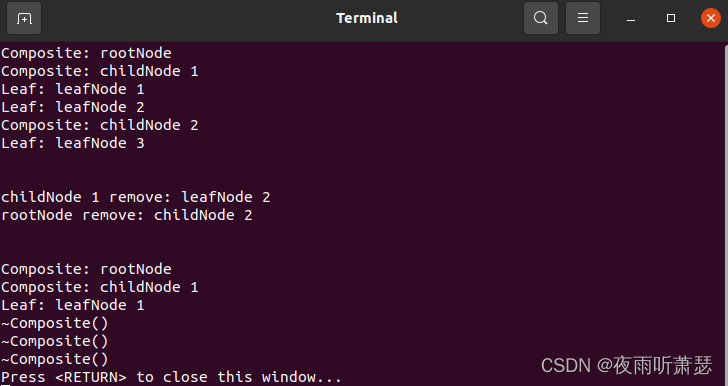

设计模式之组合模式(Composite)的C++实现

1、组合模式的提出

在软件开发过程中,使用者Client过多依赖所操作对象内部的实现结构,如果对象内部的实现结构频繁发生变化,则使用者的代码结构将要频繁地修改,不利于代码地维护和扩展性;组合模式可以解决此类问题。组…

编程日记

2024/12/19 20:51:37

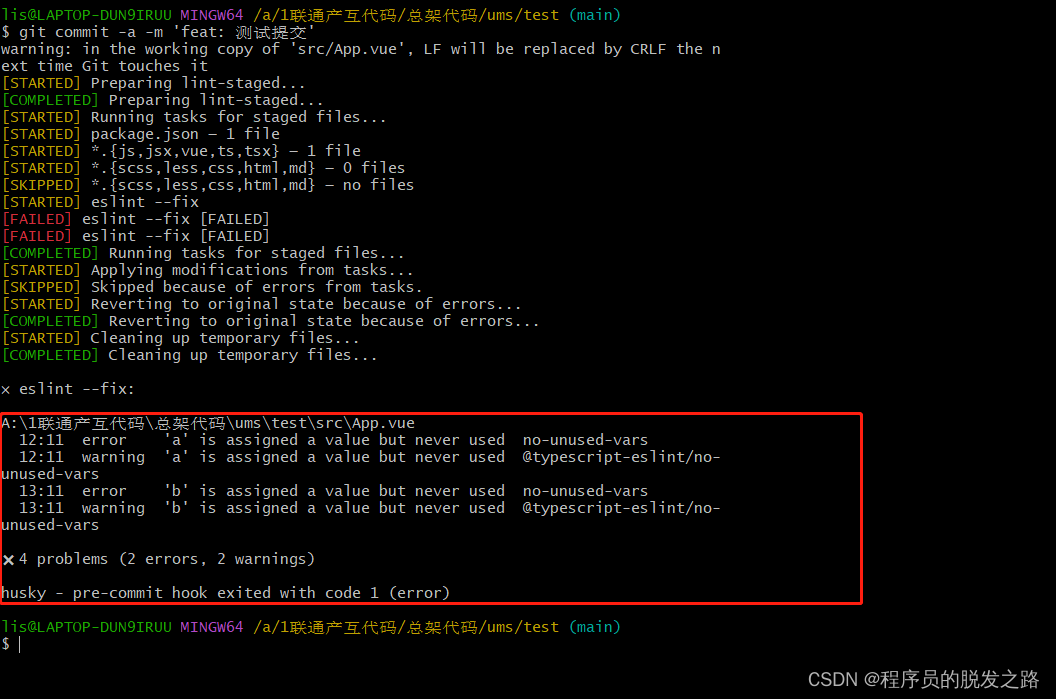

vue项目配置git提交规范

vue项目配置git提交规范 一、背景介绍二、husky、lint-staged、commitlint/cli1.husky2.lint-staged3.commitlint/cli 三、具体使用1.安装依赖2.运行初始化脚本3.在package.json中配置lint-staged4.根目录新增 commitlint.config.js 4.提交测试1.提示信息格式错误时2.eslint校验…

编程日记

2024/12/18 2:57:47

Java【手撕双指针】LeetCode 57. “两数之和“, 图文详解思路分析 + 代码

文章目录 前言一、两数之和1, 题目2, 思路分析3, 代码展示 前言 各位读者好, 我是小陈, 这是我的个人主页, 希望我的专栏能够帮助到你: 📕 JavaSE基础: 基础语法, 类和对象, 封装继承多态, 接口, 综合小练习图书管理系统等 📗 Java数据结构: 顺序表, 链表…

编程日记

2024/12/20 12:47:34

四川玖璨电子商务有限公司:短视频运营的关键

短视频运营作为当前互联网行业的热点之一,具有广阔的发展前景。然而,要在激烈的竞争中脱颖而出,就需要掌握一些关键点。下面将从内容创作、用户增长、社交互动和商业变现等几个方面来探讨短视频运营的关键。

一、内容创作。

内容是短视频…

编程日记

2024/12/23 4:04:25

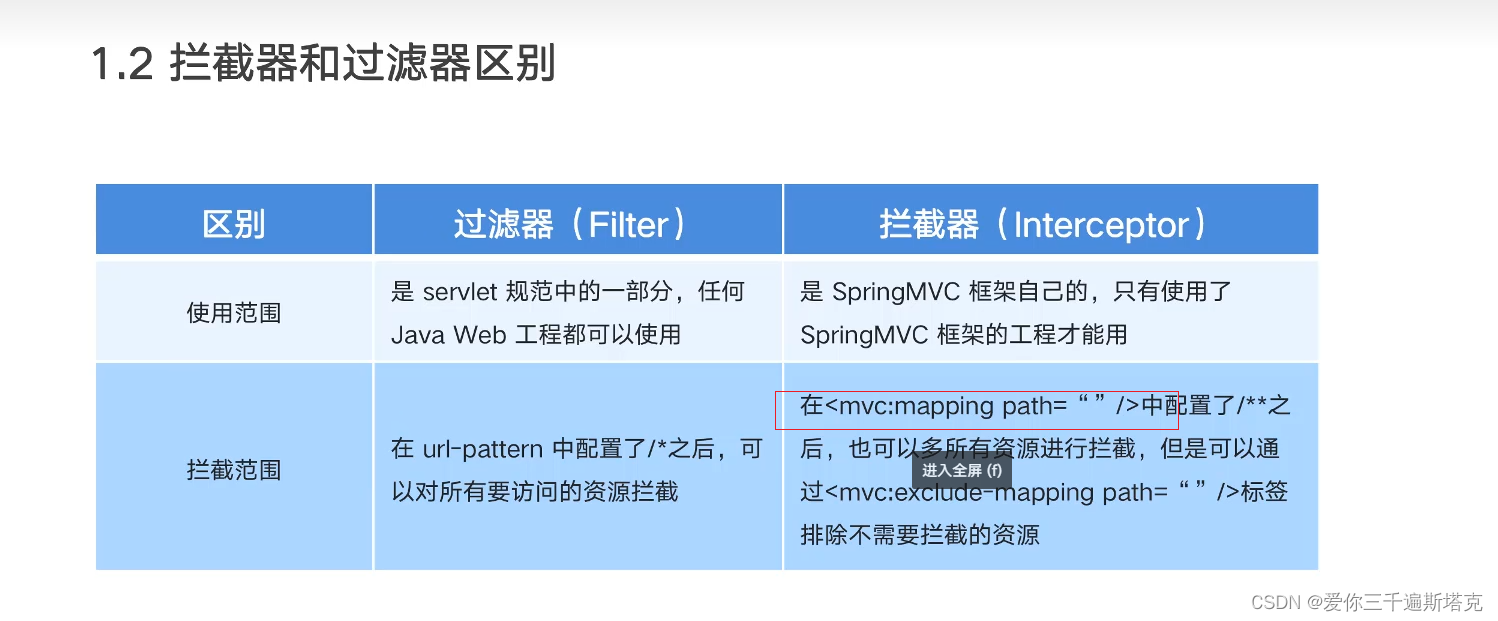

SpringMVC拦截器介绍

1、SpringMVC拦截器 1.1

2、serlet是对目标进行干御的 3、即使路径访问成功,也不一定能访问的到资源,如果放行就能够访问到资源,以前只要映射关系,资源就能100%访问到

3.1

4、拦截器链:这一个个的拦截器组合到一起&…

编程日记

2024/12/17 23:40:42