相关文章

9.4 【C语言】用指针处理链表

9.4.1 什么是链表

它是动态地进行存储分配的一种结构。

链表中各元素在内存中的地址是不连续的。要找某一元素,必须先找到上一个元素,根据它提供的下一元素地址才能找到下一个元素。

如果不提供“头指针”,则整个链表无法访问。

9.4.2 建…

编程日记

2025/1/24 8:40:18

Java数据类型与MySQL字段类型对应关系

在Java与MySQL数据库之间进行数据交互时,正确地映射Java数据类型与MySQL字段类型是至关重要的。不同的数据类型对应关系可以影响数据的存储、查询和处理效率。 文章目录 一、 整数类型二、浮点数类型三、文本类型四、日期与时间类型五、布尔类型六、枚举类型七、大数…

编程日记

2025/1/20 22:50:34

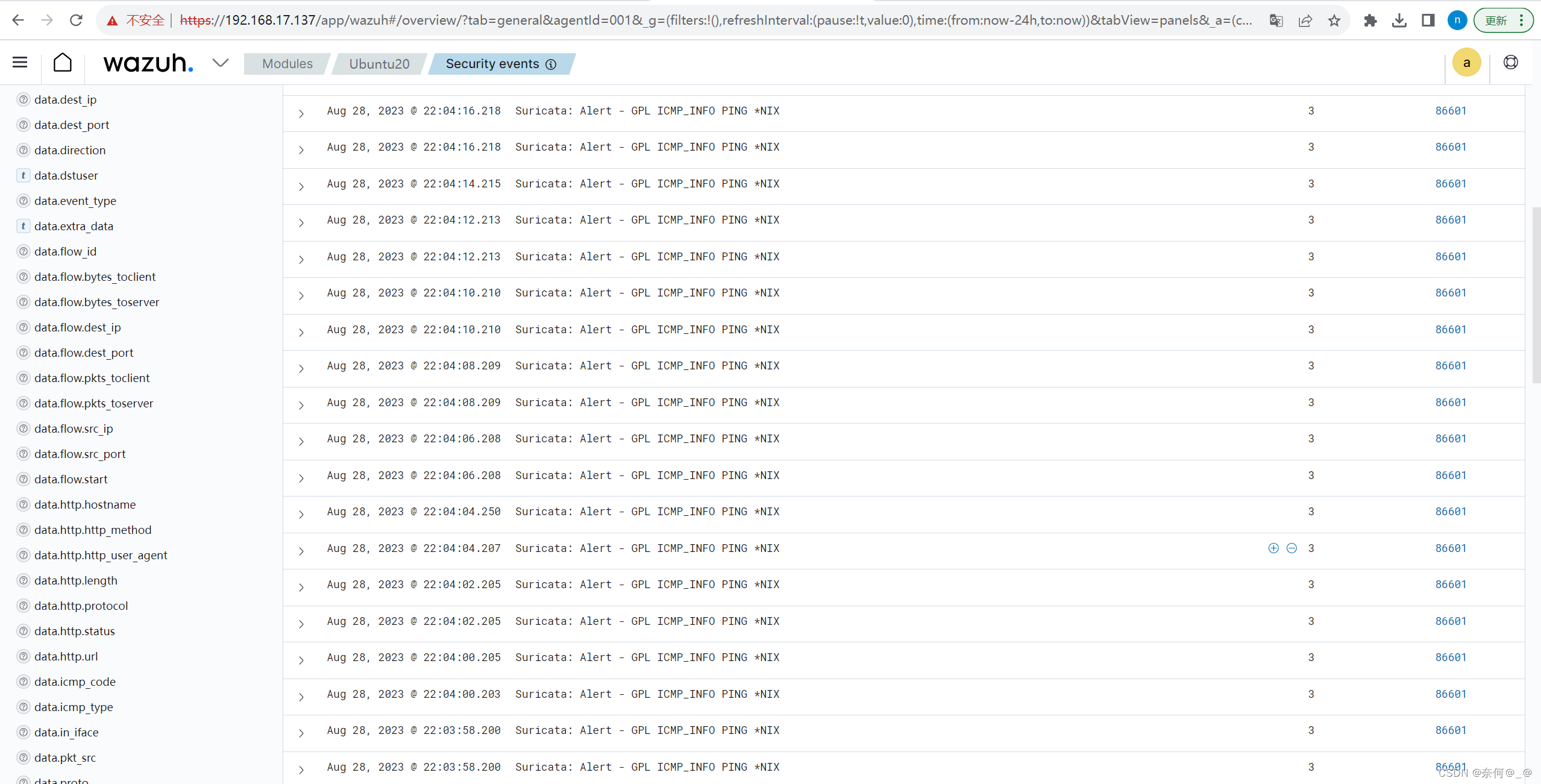

基于Ubuntu坏境下的Suricata坏境搭建

目录 Suricata环境安装

第一步、在 Ubuntu 端点安装 Suricata

1、加入Suricata源

2、更新安装包

3、下载SuricataSuricata

第二步、下载并提取新兴威胁 Suricata 规则集

1、在tmp文件夹下载 Suricata 规则集

如果发现未安装curl,使用apt安装即可:…

编程日记

2025/1/24 8:23:03

Java之初始化顺序实践

功能概述

在创建Java对象时,需要将对象中的成员变量进行初始化后,才能调用对象的构造方法创建对象。本文中将会讲解初始化时父类与子类对应的顺序。

功能实践

场景1:父类、子类的初始化顺序

用例代码

Test

public void test_init_order(…

编程日记

2025/1/19 1:43:23

9.4 集成功率放大电路

OTL、OCL 和 BTL 电路均有各种不同输出功率和不同电压增益的集成电路。应当注意,在使用 OTL 电路时,需外接输出电容。为了改善频率特性,减小非线性失真,很多电路内部还引入深度负反馈。这里以低频功放为例。

一、集成功率放大电路…

编程日记

2025/1/21 14:38:21

网络安全(黑客技术)0基础学习手册

目录梗概

一、自学网络安全学习的误区和陷阱

二、学习网络安全的一些前期准备

三、网络安全学习路线

四、学习资料的推荐 想自学网络安全(黑客技术)首先你得了解什么是网络安全!什么是黑客!

网络安全可以基于攻击和防御视角来…

编程日记

2025/1/21 0:42:23

UI/UX设计与前端开发:从零到一打造完美用户体验

引言

在当今的软件开发领域,UI/UX设计和前端开发是两个密不可分的环节。UI/UX设计师负责创造出直观、美观、用户友好的界面,而前端开发者则将这些设计转化为实际的、可交互的网页或应用。本文将深入探讨这两个领域的交集,并通过代码示例来展…

编程日记

2025/1/23 0:27:39