相关文章

嵌入式Linux应用开发-第十三章APP怎么读取按键值

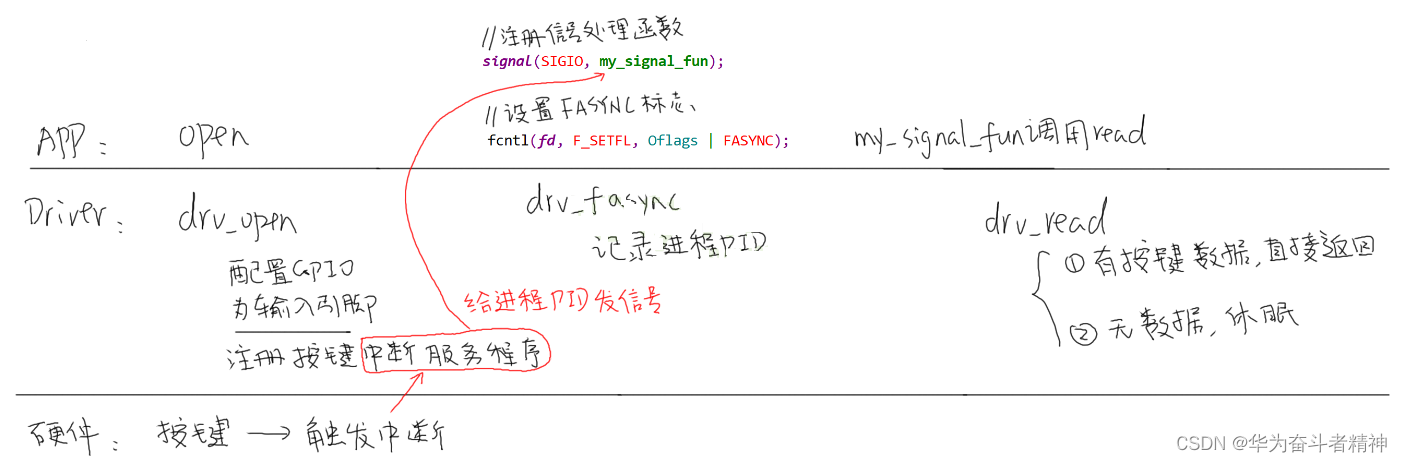

嵌入式Linux应用开发-第十三章读取按键及按键驱动程序 第十三章 APP怎么读取按键值13.1 妈妈怎么知道孩子醒了13.2 APP读取按键的4种方法13.2.1 查询方式13.2.2 休眠-唤醒方式13.2.3 poll方式13.2.4 异步通知方式13.2.4.1 异步通知的原理:发信号13.2.4.2 应用程序之…

编程日记

2025/2/23 18:54:46

MP、MybatisPlus、联表查询、自定义sql、Constants.WRAPPER、ew (二)

描述: 给定一个id列表,更新对应列表中动物的年龄,使得年龄都较少一岁。

要求:使用条件构造器构造条件。 mapper: void updateAnimalAge(Param(Constants.WRAPPER) Wrapper<Animal> wrapper, Param("age&qu…

编程日记

2025/2/25 9:18:57

Web 中间件怎么玩?

本次主要是聊聊关于 web 中间件, 分为如下四个方面

什么是 web 框架中间件 为什么要使用 web 中间件 如何使用及其原理 哪些场景需要使用中间件

开门见山 web 中间件是啥

Web 框架中的中间件主要指的是在 web 请求到具体路由之前或者之后,会经过一个或…

编程日记

2025/2/23 21:24:28

WordPress主题开发( 十)之—— 条件标签函数(上)

这里写目录标题 什么是条件标签函数?条件标签函数的使用场景使用条件标签函数的注意事项常用的条件标签函数主页示例:is_front_page() 示例:管理后台is_admin() 示例:单个文章页面is_single() 示例:is_single(17) 示例:is_single(Hello World) 示例:is_single(hello…

编程日记

2025/2/25 9:18:12

云安全之访问控制的常见攻击及防御

访问控制攻击概述

访问控制漏洞即应用程序允许攻击者执行或者访问某种攻击者不具备相应权限的功能或资源。

常见的访问控制可以分为垂直访问控制、水平访问控制及多阶段访问控制 (上下文相关访问控制),与其相应的访问控制漏洞为也垂直越权漏洞(普通用户可以访问或…

编程日记

2025/2/24 18:31:34

NLP 04(GRU)

一、GRU

GRU (Gated Recurrent Unit)也称门控循环单元结构,它也是传统RNN的变体,同LSTM一样能够有效捕捉长序列之间的语义关联, 缓解梯度消失或爆炸现象,同时它的结构和计算要比LSTM更简单,它的核心结构可以分为两个部分去解析: 更新门、重置门 GRU的内…

编程日记

2025/2/21 18:32:19

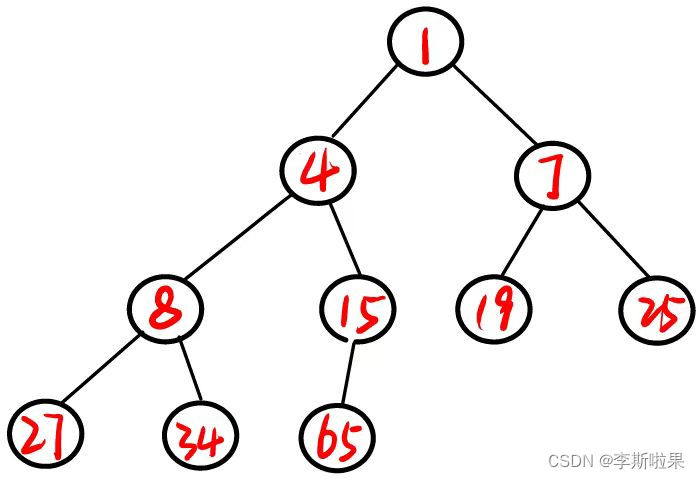

【数据结构】堆排序和top-k问题

目录

1.堆排序

2.top-k问题 1.堆排序 我们已经介绍了向上调整算法和向下调整算法建堆,可以建一个小堆或大堆,对于这种方式建立的大堆或小堆,我们只能选出最大的和最小的数,对于次大或次小的数,只能重新建堆&#x…

编程日记

2025/2/17 14:19:26